El documento “Normalización en Ciberseguridad para la Movilidad Conectada y Automatizada de vehículos y su entorno” de UNE tiene por objeto identificar los órganos técnicos de normalización, estándares, proyectos e iniciativas más relevantes, relativos a la ciberseguridad y privacidad, en el ámbito general de la industria de la Movilidad Conectada y Automatizada (CAM), en particular de los Vehículos Conectados y Automatizados (CAV), Sistemas Inteligentes de Transporte (ITS) y las tecnologías de comunicación y conectividad involucradas.

El reto social de la movilidad inteligente es lograr un sistema de transporte que sea eficiente en cuanto a recursos, respetuoso con el clima y el medio ambiente; esto se consigue trabajando sobre las premisas de 0 accidentes, 0 contaminación y 0 emisiones, siendo requisito esencial que funcione de manera segura y sin problemas en beneficio de todos los ciudadanos, la economía y la sociedad. La IoT es una tecnología clave que permite resolver este desafío.

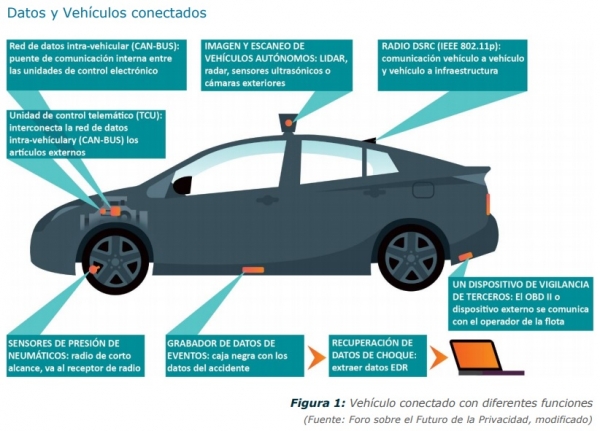

Un vehículo moderno contiene más de 100 millones de líneas de código y puede tener entre 8 y 70 o más ECU o computadoras de a bordo que generan más de 25 GB de datos a la hora destinados a gestionar diversos aspectos de la funcionalidad del automóvil, desde la velocidad del vehículo hasta la temperatura de su interior. Estos números ilustran la observación de que un vehículo no es un único dispositivo de IoT, sino que es más apropiado pensar en él como un megadispositivo de IoT o, más formalmente, un sistema de sistemas de dispositivos de IoT o una plataforma móvil hiperconectada. Dentro de este sistema de sistemas, las restricciones son el empleo de un protocolo no orientado a la ciberseguridad como CAN BUS, el coste de componentes, la potencia de computación y las limitaciones de ancho de banda y consumo eléctrico; las restricciones físicas son habitualmente menos críticas en el ambiente de un auto.

En la actualidad, existen varias tendencias relativas a la digitalización del automóvil, lo que da lugar al vehículo conectado cuando sus sistemas se comunican con sistemas fuera del ámbito del propio vehículo; al vehículo inteligente, que ofrece información acerca de la situación del vehículo y su entorno al conductor y otros ocupantes, e incluso al vehículo autónomo, en el que el vehículo es capaz de tomar decisiones automáticas y accionar actuadores que le permiten operar reduciendo la interacción con el piloto en una situación controlada.

Un automóvil conectado está invariablemente equipado con acceso a Internet, y por lo general también con una red de área local inalámbrica. Esto permite que el automóvil comparta el acceso a Internet con otros dispositivos tanto dentro como fuera del vehículo.

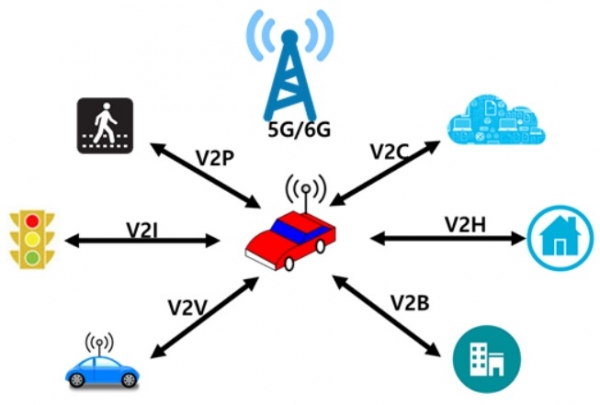

El despliegue satisfactorio y seguro de vehículos conectados en diferentes escenarios de uso, utilizando información e inteligencia local y distribuida, es una tarea difícil que requiere el uso de plataformas de IoT fiables y en tiempo real que gestionen servicios críticos para la seguridad de los vehículos, sensores y accionadores avanzados, tecnología de navegación y toma de decisiones cognitivas, interconectividad entre vehículos (V2V) y comunicación entre vehículos e infraestructura (V2I). Los vehículos conectados permitirán el desarrollo de ecosistemas de servicios basados en la información recogida (por ejemplo, mantenimiento, seguros personalizados e incluso entretenimiento personalizado en el vehículo).

Riesgos y consecuencias potencialmente fatales

Como con todos los dispositivos de IoT, la funcionalidad adicional que ofrece un vehículo conectado conlleva riesgos y consecuencias potencialmente fatales, dado que ejecuta una función critica que puede causar daños físicos y personales. Los investigadores ya han demostrado que los vehículos modernos e informatizados pueden ser secuestrados con solo un ordenador portátil, un hardware de bajo coste y un software fácil de obtener. Los piratas informáticos han demostrado que pueden mostrar lecturas falsas en el salpicadero, controlar a distancia la dirección si esta es electrónica y desactivar los frenos, y apagar el motor a distancia cuando el vehículo está en movimiento.

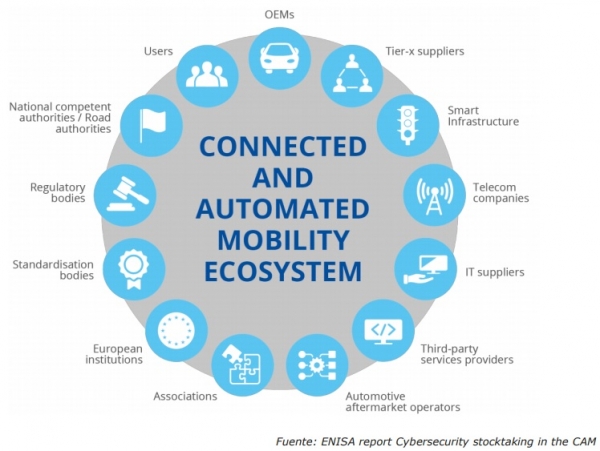

Enisa identifica buenas prácticas para garantizar la seguridad de los vehículos inteligentes contra las ciberamenazas, clasificando estas prácticas en medidas políticas, organizativas y técnicas. Las medidas políticas incluyen la adhesión a la reglamentación y el establecimiento de responsabilidades; las medidas organizativas incluyen la designación de un equipo de seguridad dedicado dentro de los actores organizativos de la industria automovilística conectada, el desarrollo de un Sistema de Gestión de la Seguridad de la Información (SGSI) dedicado y adaptado a las necesidades de la industria, y la introducción de controles de seguridad y privacidad en la fase de diseño, y las medidas técnicas incluyen comunicaciones cifradas de extremo a extremo, normas de vanguardia para la criptografía y la generación de números aleatorios, Módulos de Seguridad de Hardware (HSM) dedicados y auditados independientemente, y prácticas de gestión de claves seguras; también se incluyen las actualizaciones y parcheos de software y firmware, entre otras. Enisa recomienda también que se mejore el intercambio de información entre las partes interesadas de la industria, así como que se aclare la responsabilidad de los agentes de la industria.

Además de los peligros para la seguridad y la protección, los conductores y los pasajeros se enfrentan a amenazas a la privacidad. Los datos privados de los teléfonos inteligentes, como el correo electrónico, los mensajes de texto, los contactos y otros datos personales podrían ser robados por los piratas informáticos a través del vehículo si dichos datos pasan por sus sistemas de información. La información sobre la ubicación de los vehículos puede utilizarse para determinar cuándo están ausentes los ocupantes de una casa, lo que da a los ladrones una oportunidad.

Se han puesto en marcha varias iniciativas para abordar los problemas de seguridad inherentes a los vehículos conectados. La Alianza para la Innovación en IoT de la Comisión Europea (AIOTI) tiene un grupo de trabajo dedicado a la movilidad inteligente, que incluye casos de uso de IoT relacionados con la industria del automóvil. La iniciativa eCall tiene por objeto prestar asistencia rápida a los automovilistas en caso de accidente, comunicando la ubicación y la dirección del vehículo a los servicios de emergencia; el sistema eCall es obligatorio para todos los automóviles nuevos vendidos en la UE desde abril de 2018. Los grupos de Sistemas Inteligentes de Transporte (ITS) de todo el mundo, en particular Ertico en Europa, participan en varios proyectos piloto en el área de la movilidad inteligente. Ertico también ha publicado recomendaciones sobre tecnologías de comunicación para futuros escenarios de ITS cooperativos (CITS). El Foro Americano sobre el Futuro de la Privacidad y la Asociación Nacional de Concesionarios de Automóviles (NADA) han publicado una guía para el consumidor en la que se destacan los tipos de datos que recogen y transmiten los automóviles conectados.

El Sistema de Administración de Credenciales de Seguridad (SCMS) del Departamento de Transporte de EEUU es una solución de seguridad de mensajes de prueba de concepto (POC) para la comunicación de vehículo a vehículo (V2V) y de vehículo a infraestructura (V2I). Utiliza un enfoque basado en la infraestructura de clave pública (PKI) que emplea la encriptación y la gestión de certificados para facilitar una comunicación fiable. Los participantes autorizados del sistema utilizan certificados digitales emitidos por el SCMS para autenticar y validar los mensajes de seguridad y movilidad que constituyen la base de los vehículos conectados. Para proteger la privacidad de los propietarios de los vehículos, estos certificados no contienen ninguna información personal o de identificación del equipo, sino que sirven como credenciales del sistema, de modo que los demás usuarios del sistema pueden confiar en la fuente de cada mensaje. El SCMS también protege el contenido de cada mensaje identificando y eliminando los dispositivos con comportamiento erróneo, manteniendo, al mismo tiempo, la privacidad.

Riesgos de ciberseguridad

A continuación, se señalan algunos de los principales riesgos identificados y que han servido para poner de manifiesto la necesidad urgente de estandarizar y armonizar normativas y regulaciones de seguridad que permitan gestionar los riesgos de seguridad y privacidad de una forma eficiente, consensuada, transparente y confiable.

Para poder ver el contenido completo tienes que estar suscrito. El contenido completo para suscriptores incluye informes y artículos en profundidad